я одного не могу понять.

Почему, когда я даю статический адрес со шлюзом 172.16.0.1, то все работает, а когда точно такие же параметры прилетают от dhcp, то не работает

Отсутствует интернет в гостевой сети

Правила форума

Как правильно оформить вопрос.

Прежде чем начать настройку роутера, представьте, как это работает. Попробуйте почитать статьи об устройстве интернет-сетей. Убедитесь, что всё, что Вы задумали выполнимо вообще и на данном оборудовании в частности.

Не нужно изначально строить Наполеоновских планов. Попробуйте настроить простейшую конфигурацию, а усложнения добавлять в случае успеха постепенно.

Пожалуйста, не игнорируйте правила русского языка. Отсутствие знаков препинания и неграмотность автора топика для многих гуру достаточный повод проигнорировать топик вообще.

1. Назовите технологию подключения (динамический DHCP, L2TP, PPTP или что-то иное)

2. Изучите темку "Действия до настройки роутера".

viewtopic.php?f=15&t=2083

3. Настройте согласно выбранного Вами мануала

4. Дочитайте мануал до конца и без пропусков, в 70% случаев люди просто не до конца читают статью и пропускают важные моменты.

5. Если не получается, в Winbox открываем терминал и вбиваем там /export hide-sensitive. Результат в топик под кат, интимные подробности типа личных IP изменить на другие, пароль забить звездочками.

6. Нарисуйте Вашу сеть, рисунок (схему) сюда. На словах может быть одно, в действительности другое.

Как правильно оформить вопрос.

Прежде чем начать настройку роутера, представьте, как это работает. Попробуйте почитать статьи об устройстве интернет-сетей. Убедитесь, что всё, что Вы задумали выполнимо вообще и на данном оборудовании в частности.

Не нужно изначально строить Наполеоновских планов. Попробуйте настроить простейшую конфигурацию, а усложнения добавлять в случае успеха постепенно.

Пожалуйста, не игнорируйте правила русского языка. Отсутствие знаков препинания и неграмотность автора топика для многих гуру достаточный повод проигнорировать топик вообще.

1. Назовите технологию подключения (динамический DHCP, L2TP, PPTP или что-то иное)

2. Изучите темку "Действия до настройки роутера".

viewtopic.php?f=15&t=2083

3. Настройте согласно выбранного Вами мануала

4. Дочитайте мануал до конца и без пропусков, в 70% случаев люди просто не до конца читают статью и пропускают важные моменты.

5. Если не получается, в Winbox открываем терминал и вбиваем там /export hide-sensitive. Результат в топик под кат, интимные подробности типа личных IP изменить на другие, пароль забить звездочками.

6. Нарисуйте Вашу сеть, рисунок (схему) сюда. На словах может быть одно, в действительности другое.

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

/ipconfig /all в обоих случаях, и сравнивать результат.

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

на адреса 172.16.2.150-160 я еще перенес камеры.

У них маска 255.255.252.0 и шлюз 172.16.0.1 - доступ к интернету есть

а гостевой интерфейс же ip получается Микротик через nat должен преобразовать в 172.16.2.100?

я подумал, что может быть у 172.16.2.100 нету доступа в интернет, но он же точно время получает с сервера NTP?! Хотел попинговать сайты через админку, а все с 100% потерь идут - так и должно быть?

----

еще раз проверил:

вручную ставлю маску 255.255.252.0

вручную ставлю шлюз 172.16.0.1

ip попробовал 172.16..0.200, 172.16.1.200, 172.16..2.200 - во всех трех вариантах интернет был доступен

У них маска 255.255.252.0 и шлюз 172.16.0.1 - доступ к интернету есть

а гостевой интерфейс же ip получается Микротик через nat должен преобразовать в 172.16.2.100?

я подумал, что может быть у 172.16.2.100 нету доступа в интернет, но он же точно время получает с сервера NTP?! Хотел попинговать сайты через админку, а все с 100% потерь идут - так и должно быть?

----

еще раз проверил:

вручную ставлю маску 255.255.252.0

вручную ставлю шлюз 172.16.0.1

ip попробовал 172.16..0.200, 172.16.1.200, 172.16..2.200 - во всех трех вариантах интернет был доступен

Последний раз редактировалось pasol 22 дек 2023, 15:46, всего редактировалось 1 раз.

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

Я же выше написал уже.

Еще раз.

В гостевой сети не будет работать ничего, потому, что клиент не видит шлюз в своей сети, а маршрутизация на микротике не работает потому, что даже если пакет дойдет каким то чудом до шлюза, обратно он точно не вернется.

Ликвидируйте сетевой бардак.

Не ищите других причин.

Их конечно много, но сначала бардак.

Еще раз.

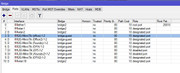

Это означает, что если у клиентов, подключенных к bridge2 маска правильная (/22), то они могут достучаться до шлюза по умолчанию, и у них интернет работает./ip address

add address=172.16.2.100/22 interface=bridge2 network=172.16.2.0

add address=172.16.1.1/24 interface=bridge-guest network=172.16.1.0

В гостевой сети не будет работать ничего, потому, что клиент не видит шлюз в своей сети, а маршрутизация на микротике не работает потому, что даже если пакет дойдет каким то чудом до шлюза, обратно он точно не вернется.

Ликвидируйте сетевой бардак.

Не ищите других причин.

Их конечно много, но сначала бардак.

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

запутался, я делал маску add address=172.16.1.1/22 interface=bridge-guest network=172.16.1.0 и это не помогало, и я убралErik_U писал(а): ↑22 дек 2023, 15:45 Я же выше написал уже.

Еще раз.

Это означает, что если у клиентов, подключенных к bridge2 маска правильная (/22), то они могут достучаться до шлюза по умолчанию, и у них интернет работает./ip address

add address=172.16.2.100/22 interface=bridge2 network=172.16.2.0

add address=172.16.1.1/24 interface=bridge-guest network=172.16.1.0

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

Последний раз пытаюсь объяснить.

Вша "гостевая сеть" полностью перекрывается основной.

Фактически это одна сеть, которую вы разделили физически на 2 части разными интерфейсами микротика.

И маршрутизации между этими частями нет, потому, что логически - это одна и та же сеть. И взаимодействия нет, потому что части на разных интерфейсах.

Нужно.

1. Сделать непересекающиеся по IP адресации сети.

2. в настройках DHCP для клиентов из этих подсетей шлюзами по умолчанию сделать интерфейсы (адреса) микротика, а не стороннего сервера.

3. На стороннем сервере, который у вас шлюз в интернет (какой то сервер) добавить маршрут до гостевой сети, чтобы обратные пакеты знали, куда лететь. Либо 4.

4. И гостевую и основную сети макротика сделать отличными от сети, в которой находится сервер-шлюз. Микротику дать 1 адрес на 1 интерфейсе из этой сети в сторону сервера0шлюза, и на этом интерфейсе у микротика поднять НАТ. Тогда не нужно будет на сервере-шлюзе прописывать маршруты до сетей за микротиком.

С наступающим.

Микротик должен был ругаться и не давать вам такое настроить. У вас пол конфига красное или это троллинг какой то?

Вша "гостевая сеть" полностью перекрывается основной.

Фактически это одна сеть, которую вы разделили физически на 2 части разными интерфейсами микротика.

И маршрутизации между этими частями нет, потому, что логически - это одна и та же сеть. И взаимодействия нет, потому что части на разных интерфейсах.

Нужно.

1. Сделать непересекающиеся по IP адресации сети.

2. в настройках DHCP для клиентов из этих подсетей шлюзами по умолчанию сделать интерфейсы (адреса) микротика, а не стороннего сервера.

3. На стороннем сервере, который у вас шлюз в интернет (какой то сервер) добавить маршрут до гостевой сети, чтобы обратные пакеты знали, куда лететь. Либо 4.

4. И гостевую и основную сети макротика сделать отличными от сети, в которой находится сервер-шлюз. Микротику дать 1 адрес на 1 интерфейсе из этой сети в сторону сервера0шлюза, и на этом интерфейсе у микротика поднять НАТ. Тогда не нужно будет на сервере-шлюзе прописывать маршруты до сетей за микротиком.

С наступающим.

Микротик должен был ругаться и не давать вам такое настроить. У вас пол конфига красное или это троллинг какой то?

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

спасибо большое за помощь, адреса в основной сети раздает шлюз, поэтому в основной сети настройки такие же, как и у рабочих станций:Erik_U писал(а): ↑22 дек 2023, 16:15 Последний раз пытаюсь объяснить.

Вша "гостевая сеть" полностью перекрывается основной.

Фактически это одна сеть, которую вы разделили физически на 2 части разными интерфейсами микротика.

И маршрутизации между этими частями нет, потому, что логически - это одна и та же сеть. И взаимодействия нет, потому что части на разных интерфейсах.

Нужно.

1. Сделать непересекающиеся по IP адресации сети.

2. в настройках DHCP для клиентов из этих подсетей шлюзами по умолчанию сделать интерфейсы (адреса) микротика, а не стороннего сервера.

3. На стороннем сервере, который у вас шлюз в интернет (какой то сервер) добавить маршрут до гостевой сети, чтобы обратные пакеты знали, куда лететь. Либо 4.

4. И гостевую и основную сети макротика сделать отличными от сети, в которой находится сервер-шлюз. Микротику дать 1 адрес на 1 интерфейсе из этой сети в сторону сервера0шлюза, и на этом интерфейсе у микротика поднять НАТ. Тогда не нужно будет на сервере-шлюзе прописывать маршруты до сетей за микротиком.

С наступающим.

Микротик должен был ругаться и не давать вам такое настроить. У вас пол конфига красное или это троллинг какой то?

т.е. для гостевой сети выдавать вообще другие адреса, например 192.168.1.х, и на шлюзе настроить маршрут до этой сети?

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

настроил новые адреса, но запросы от микротика до шлюза не доходят(

на шлюзе для адресов 172.26.26.х разрешил весь трафик

добавил маршрут 172.16.0.0 mask 255.255.255.0 172.26.26.1

на шлюзе для адресов 172.26.26.х разрешил весь трафик

добавил маршрут 172.16.0.0 mask 255.255.255.0 172.26.26.1

Последний раз редактировалось pasol 25 дек 2023, 10:53, всего редактировалось 1 раз.

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

физические интерфейсы в bridge-guest не добавлены. у вас нет гостевой сети.

По конфигу в гостевой бридж должны попадать интерфейсы капсман, но не попадают.

попробуйте тут убрать cfg-2 из слейв конфигурации, или в cfg-2 указать гостевой бридж.

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=cfg-mcs-2 name-format=\

prefix-identity name-prefix=2G slave-configurations=cfg-2,cfg_guest

И по мелочи.

Шлюзом по умолчанию у микротика (котрый для 0.0.0.0:0) должен быть адрес вашего шлюза-сервера. Это в IP/Routes

Адрес микротика должен быть шлюзом по умолчанию для клиентов DHCP. В каждой сети - свой. Это в настройках network у DHCP

-

pasol

- Сообщения: 22

- Зарегистрирован: 16 янв 2019, 10:22

вроде бы появляются, но почему то некоторые inactive, но не все же

попробовал и так и так. Если добавляю в cfg-2 гостевой бридж, то интернет пропадает, если убираю из конфигурации cfg-2, то гостевому лучше не становитсяErik_U писал(а): ↑23 дек 2023, 06:55

попробуйте тут убрать cfg-2 из слейв конфигурации, или в cfg-2 указать гостевой бридж.

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=cfg-mcs-2 name-format=\

prefix-identity name-prefix=2G slave-configurations=cfg-2,cfg_guest

в настройках 0.0.0.0 была опечатка, при многочисленных правках видимо залезла. До этого там было правильно. Сейчас исправил.

а тут вроде все правильно и есть

---

Но есть хорошая новость, трассировка идет до 172.26.26.1 , а ранее трассировка даже и не начиналась