Есть ax3 и ac2.

ax3 подключен к провайдеру шнурком и вещает по wifi. Но далековато от клиентов, которых хотелось бы завязать на шнурок.

Есть непреодолимое желание ac2 по wifi зацепить на ax3 клиентом, да так, чтобы сетка была одна, чтобы ip раздавал ax3. и в ac2 натыкать уже шнурков до проводных клиентов.

Что-то идет не так, как задумывалось. ac2 (по 2.4 в режиме station) цепляется к ax2 и даже получает ip, интерфейс 2.4 в статусе RS. На ac2 прописан гейтвей - ip ax3. Тут же проверяем как оно работает - проверяем наличие обнов на ac2 - а фиг, не может разрешить dns имя... проводной клиент, воткнутый в ac2 так же получает ip, но в инет попасть не может.

wifi мост на двух микротиках...

Правила форума

Как правильно оформить вопрос.

Прежде чем начать настройку роутера, представьте, как это работает. Попробуйте почитать статьи об устройстве интернет-сетей. Убедитесь, что всё, что Вы задумали выполнимо вообще и на данном оборудовании в частности.

Не нужно изначально строить Наполеоновских планов. Попробуйте настроить простейшую конфигурацию, а усложнения добавлять в случае успеха постепенно.

Пожалуйста, не игнорируйте правила русского языка. Отсутствие знаков препинания и неграмотность автора топика для многих гуру достаточный повод проигнорировать топик вообще.

1. Назовите технологию подключения (динамический DHCP, L2TP, PPTP или что-то иное)

2. Изучите темку "Действия до настройки роутера".

viewtopic.php?f=15&t=2083

3. Настройте согласно выбранного Вами мануала

4. Дочитайте мануал до конца и без пропусков, в 70% случаев люди просто не до конца читают статью и пропускают важные моменты.

5. Если не получается, в Winbox открываем терминал и вбиваем там /export hide-sensitive. Результат в топик под кат, интимные подробности типа личных IP изменить на другие, пароль забить звездочками.

6. Нарисуйте Вашу сеть, рисунок (схему) сюда. На словах может быть одно, в действительности другое.

Как правильно оформить вопрос.

Прежде чем начать настройку роутера, представьте, как это работает. Попробуйте почитать статьи об устройстве интернет-сетей. Убедитесь, что всё, что Вы задумали выполнимо вообще и на данном оборудовании в частности.

Не нужно изначально строить Наполеоновских планов. Попробуйте настроить простейшую конфигурацию, а усложнения добавлять в случае успеха постепенно.

Пожалуйста, не игнорируйте правила русского языка. Отсутствие знаков препинания и неграмотность автора топика для многих гуру достаточный повод проигнорировать топик вообще.

1. Назовите технологию подключения (динамический DHCP, L2TP, PPTP или что-то иное)

2. Изучите темку "Действия до настройки роутера".

viewtopic.php?f=15&t=2083

3. Настройте согласно выбранного Вами мануала

4. Дочитайте мануал до конца и без пропусков, в 70% случаев люди просто не до конца читают статью и пропускают важные моменты.

5. Если не получается, в Winbox открываем терминал и вбиваем там /export hide-sensitive. Результат в топик под кат, интимные подробности типа личных IP изменить на другие, пароль забить звездочками.

6. Нарисуйте Вашу сеть, рисунок (схему) сюда. На словах может быть одно, в действительности другое.

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

а dns на ас2 прописан?

трейсроут с клиента где останавливается?

трейсроут с клиента где останавливается?

-

Dassanitaire

- Сообщения: 16

- Зарегистрирован: 28 авг 2023, 12:48

вот с этого места поподробнее пожалуйста

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

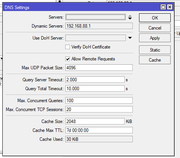

192.168.88.1, тот, что на картинке указан.

Он настроен? На ДНС запросы отвечает?

Он настроен? На ДНС запросы отвечает?

-

Dassanitaire

- Сообщения: 16

- Зарегистрирован: 28 авг 2023, 12:48

есть подозрение, что нет...

-

Erik_U

- Сообщения: 1780

- Зарегистрирован: 09 июл 2014, 12:33

??5. Если не получается, в Winbox открываем терминал и вбиваем там /export hide-sensitive. Результат в топик под кат, интимные подробности типа личных IP изменить на другие, пароль забить звездочками.

6. Нарисуйте Вашу сеть, рисунок (схему) сюда. На словах может быть одно, в действительности другое.

-

Dassanitaire

- Сообщения: 16

- Зарегистрирован: 28 авг 2023, 12:48

Схема сети - художник я хреновый.

Микротик АХ3 подключен к провайдеру шнурком в лан1, задействован еще лан5 под тв (хз зачем). вещает в 2.4 и 5 диапазонах. Режим - хоум ап дуал.

Микротик АС2, лан порты не задействованы (пока), интерфейс 2.4 в режиме станция, зацеплен на АХ3 (в АХ3 в клиентах виден мак АС2, в АС2 в клиентах виден мак АХ3). В лан-порты планирую натыкать тех клиентов, что рядом (до АХ3 далеко относительно и не хочу делать паутину их проводов).

Что хочется: чтобы дхцп сервер на АХ3 раздавал айпи всем клиентам, в том числе клиентам, подключенным к АС2, то есть дхцп и НАТ на АС2 не нужны. Файер на АС2 отключу - все равно все будет ходить через АХ3, пусть тот файер работает.

Экспорт с АХ3:

# 2023-12-24 11:18:15 by RouterOS 7.13

# software id = EUGI-G41S

#

# model = C53UiG+5HPaxD2HPaxD

# serial number = HEQ0929****

/interface bridge

add admin-mac=78:9A:18:0A:**:** auto-mac=no comment=defconf name=bridge \

port-cost-mode=short

/interface wifi

set [ find default-name=wifi1 ] channel.skip-dfs-channels=10min-cac \

configuration.country=Russia .manager=local .mode=ap .ssid=MTKx5 disabled=\

no security.authentication-types=wpa2-psk,wpa3-psk .management-protection=\

allowed

set [ find default-name=wifi2 ] channel.skip-dfs-channels=10min-cac \

configuration.country=Russia .manager=local .mode=ap .ssid=MTKx2 disabled=\

no security.authentication-types=wpa2-psk,wpa3-psk .management-protection=\

allowed

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/ip pool

add name=dhcp ranges=192.168.**.10-192.168.**.254

/ip dhcp-server

add address-pool=dhcp interface=bridge lease-time=10m name=defconf

/interface bridge port

add bridge=bridge comment=defconf interface=ether2 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether3 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether4 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether5 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=wifi1 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=wifi2 internal-path-cost=10 \

path-cost=10

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface list member

add comment=defconf interface=bridge list=LAN

add comment=defconf interface=ether1 list=WAN

/ip address

add address=192.168.**.1/24 comment=defconf interface=bridge network=\

192.168.**.0

/ip dhcp-client

add comment=defconf interface=ether1

/ip dhcp-server network

add address=192.168.**.0/24 comment=defconf dns-server=192.168.**.1 gateway=\

192.168.**.1

/ip dns

set allow-remote-requests=yes

/ip dns static

add address=192.168.**.1 comment=defconf name=router.lan

/ip firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=accept chain=input comment=\

"defconf: accept to local loopback (for CAPsMAN)" dst-address=127.0.0.1

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related hw-offload=yes

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" \

connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" ipsec-policy=\

out,none out-interface-list=WAN

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www disabled=yes

set ssh disabled=yes

set api disabled=yes

set winbox address=192.168.**.0/24

set api-ssl disabled=yes

/ipv6 firewall address-list

add address=::/128 comment="defconf: unspecified address" list=bad_ipv6

add address=::1/128 comment="defconf: lo" list=bad_ipv6

add address=fec0::/10 comment="defconf: site-local" list=bad_ipv6

add address=::ffff:0.0.0.0/96 comment="defconf: ipv4-mapped" list=bad_ipv6

add address=::/96 comment="defconf: ipv4 compat" list=bad_ipv6

add address=100::/64 comment="defconf: discard only " list=bad_ipv6

add address=2001:db8::/32 comment="defconf: documentation" list=bad_ipv6

add address=2001:10::/28 comment="defconf: ORCHID" list=bad_ipv6

add address=3ffe::/16 comment="defconf: 6bone" list=bad_ipv6

/ipv6 firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMPv6" protocol=icmpv6

add action=accept chain=input comment="defconf: accept UDP traceroute" port=\

33434-33534 protocol=udp

add action=accept chain=input comment=\

"defconf: accept DHCPv6-Client prefix delegation." dst-port=546 protocol=\

udp src-address=fe80::/10

add action=accept chain=input comment="defconf: accept IKE" dst-port=500,4500 \

protocol=udp

add action=accept chain=input comment="defconf: accept ipsec AH" protocol=\

ipsec-ah

add action=accept chain=input comment="defconf: accept ipsec ESP" protocol=\

ipsec-esp

add action=accept chain=input comment=\

"defconf: accept all that matches ipsec policy" ipsec-policy=in,ipsec

add action=drop chain=input comment=\

"defconf: drop everything else not coming from LAN" in-interface-list=!LAN

add action=accept chain=forward comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop packets with bad src ipv6" \

src-address-list=bad_ipv6

add action=drop chain=forward comment="defconf: drop packets with bad dst ipv6" \

dst-address-list=bad_ipv6

add action=drop chain=forward comment="defconf: rfc4890 drop hop-limit=1" \

hop-limit=equal:1 protocol=icmpv6

add action=accept chain=forward comment="defconf: accept ICMPv6" protocol=\

icmpv6

add action=accept chain=forward comment="defconf: accept HIP" protocol=139

add action=accept chain=forward comment="defconf: accept IKE" dst-port=500,4500 \

protocol=udp

add action=accept chain=forward comment="defconf: accept ipsec AH" protocol=\

ipsec-ah

add action=accept chain=forward comment="defconf: accept ipsec ESP" protocol=\

ipsec-esp

add action=accept chain=forward comment=\

"defconf: accept all that matches ipsec policy" ipsec-policy=in,ipsec

add action=drop chain=forward comment=\

"defconf: drop everything else not coming from LAN" in-interface-list=!LAN

/system clock

set time-zone-name=Europe/Moscow

/system note

set show-at-login=no

/tool mac-server

set allowed-interface-list=LAN

/tool mac-server mac-winbox

set allowed-interface-list=LAN

Микротик АХ3 подключен к провайдеру шнурком в лан1, задействован еще лан5 под тв (хз зачем). вещает в 2.4 и 5 диапазонах. Режим - хоум ап дуал.

Микротик АС2, лан порты не задействованы (пока), интерфейс 2.4 в режиме станция, зацеплен на АХ3 (в АХ3 в клиентах виден мак АС2, в АС2 в клиентах виден мак АХ3). В лан-порты планирую натыкать тех клиентов, что рядом (до АХ3 далеко относительно и не хочу делать паутину их проводов).

Что хочется: чтобы дхцп сервер на АХ3 раздавал айпи всем клиентам, в том числе клиентам, подключенным к АС2, то есть дхцп и НАТ на АС2 не нужны. Файер на АС2 отключу - все равно все будет ходить через АХ3, пусть тот файер работает.

Экспорт с АХ3:

# 2023-12-24 11:18:15 by RouterOS 7.13

# software id = EUGI-G41S

#

# model = C53UiG+5HPaxD2HPaxD

# serial number = HEQ0929****

/interface bridge

add admin-mac=78:9A:18:0A:**:** auto-mac=no comment=defconf name=bridge \

port-cost-mode=short

/interface wifi

set [ find default-name=wifi1 ] channel.skip-dfs-channels=10min-cac \

configuration.country=Russia .manager=local .mode=ap .ssid=MTKx5 disabled=\

no security.authentication-types=wpa2-psk,wpa3-psk .management-protection=\

allowed

set [ find default-name=wifi2 ] channel.skip-dfs-channels=10min-cac \

configuration.country=Russia .manager=local .mode=ap .ssid=MTKx2 disabled=\

no security.authentication-types=wpa2-psk,wpa3-psk .management-protection=\

allowed

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/ip pool

add name=dhcp ranges=192.168.**.10-192.168.**.254

/ip dhcp-server

add address-pool=dhcp interface=bridge lease-time=10m name=defconf

/interface bridge port

add bridge=bridge comment=defconf interface=ether2 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether3 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether4 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=ether5 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=wifi1 internal-path-cost=10 \

path-cost=10

add bridge=bridge comment=defconf interface=wifi2 internal-path-cost=10 \

path-cost=10

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface list member

add comment=defconf interface=bridge list=LAN

add comment=defconf interface=ether1 list=WAN

/ip address

add address=192.168.**.1/24 comment=defconf interface=bridge network=\

192.168.**.0

/ip dhcp-client

add comment=defconf interface=ether1

/ip dhcp-server network

add address=192.168.**.0/24 comment=defconf dns-server=192.168.**.1 gateway=\

192.168.**.1

/ip dns

set allow-remote-requests=yes

/ip dns static

add address=192.168.**.1 comment=defconf name=router.lan

/ip firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=accept chain=input comment=\

"defconf: accept to local loopback (for CAPsMAN)" dst-address=127.0.0.1

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related hw-offload=yes

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" \

connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" ipsec-policy=\

out,none out-interface-list=WAN

/ip service

set telnet disabled=yes

set ftp disabled=yes

set www disabled=yes

set ssh disabled=yes

set api disabled=yes

set winbox address=192.168.**.0/24

set api-ssl disabled=yes

/ipv6 firewall address-list

add address=::/128 comment="defconf: unspecified address" list=bad_ipv6

add address=::1/128 comment="defconf: lo" list=bad_ipv6

add address=fec0::/10 comment="defconf: site-local" list=bad_ipv6

add address=::ffff:0.0.0.0/96 comment="defconf: ipv4-mapped" list=bad_ipv6

add address=::/96 comment="defconf: ipv4 compat" list=bad_ipv6

add address=100::/64 comment="defconf: discard only " list=bad_ipv6

add address=2001:db8::/32 comment="defconf: documentation" list=bad_ipv6

add address=2001:10::/28 comment="defconf: ORCHID" list=bad_ipv6

add address=3ffe::/16 comment="defconf: 6bone" list=bad_ipv6

/ipv6 firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMPv6" protocol=icmpv6

add action=accept chain=input comment="defconf: accept UDP traceroute" port=\

33434-33534 protocol=udp

add action=accept chain=input comment=\

"defconf: accept DHCPv6-Client prefix delegation." dst-port=546 protocol=\

udp src-address=fe80::/10

add action=accept chain=input comment="defconf: accept IKE" dst-port=500,4500 \

protocol=udp

add action=accept chain=input comment="defconf: accept ipsec AH" protocol=\

ipsec-ah

add action=accept chain=input comment="defconf: accept ipsec ESP" protocol=\

ipsec-esp

add action=accept chain=input comment=\

"defconf: accept all that matches ipsec policy" ipsec-policy=in,ipsec

add action=drop chain=input comment=\

"defconf: drop everything else not coming from LAN" in-interface-list=!LAN

add action=accept chain=forward comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop packets with bad src ipv6" \

src-address-list=bad_ipv6

add action=drop chain=forward comment="defconf: drop packets with bad dst ipv6" \

dst-address-list=bad_ipv6

add action=drop chain=forward comment="defconf: rfc4890 drop hop-limit=1" \

hop-limit=equal:1 protocol=icmpv6

add action=accept chain=forward comment="defconf: accept ICMPv6" protocol=\

icmpv6

add action=accept chain=forward comment="defconf: accept HIP" protocol=139

add action=accept chain=forward comment="defconf: accept IKE" dst-port=500,4500 \

protocol=udp

add action=accept chain=forward comment="defconf: accept ipsec AH" protocol=\

ipsec-ah

add action=accept chain=forward comment="defconf: accept ipsec ESP" protocol=\

ipsec-esp

add action=accept chain=forward comment=\

"defconf: accept all that matches ipsec policy" ipsec-policy=in,ipsec

add action=drop chain=forward comment=\

"defconf: drop everything else not coming from LAN" in-interface-list=!LAN

/system clock

set time-zone-name=Europe/Moscow

/system note

set show-at-login=no

/tool mac-server

set allowed-interface-list=LAN

/tool mac-server mac-winbox

set allowed-interface-list=LAN

Последний раз редактировалось Dassanitaire 24 дек 2023, 12:22, всего редактировалось 1 раз.

-

Dassanitaire

- Сообщения: 16

- Зарегистрирован: 28 авг 2023, 12:48

Экспорт с АС2:

# jan/02/1970 00:53:43 by RouterOS 6.49.11

# software id = WHXJ-NYSS

#

# model = RBD52G-5HacD2HnD

# serial number = HCQ088E****

/interface bridge

add admin-mac=18:FD:74:35:**:** auto-mac=no comment=defconf name=bridge

/interface wireless

set [ find default-name=wlan1 ] band=2ghz-b/g/n channel-width=20/40mhz-eC \

country=russia4 disabled=no distance=indoors frequency=2467 installation=\

indoor ssid=MTKx2 wireless-protocol=802.11

set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=20/40/80mhz-XXXX \

country=russia4 disabled=no distance=indoors frequency=auto installation=\

indoor mode=ap-bridge ssid=MTKc5 wireless-protocol=802.11

/caps-man security

add authentication-types=wpa-psk,wpa2-psk encryption=aes-ccm group-encryption=\

aes-ccm name=security

/caps-man configuration

add channel.band=2ghz-b/g/n channel.control-channel-width=20mhz \

channel.extension-channel=XX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-2ghz security=security ssid=MTKx2

add channel.band=5ghz-a/n/ac channel.control-channel-width=20mhz \

channel.extension-channel=XXXX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-5ghz-ac security=security ssid=MTKc5

add channel.band=5ghz-a/n channel.control-channel-width=20mhz \

channel.extension-channel=XX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-5ghz-an security=security ssid=MTKc5

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa2-psk management-protection=\

allowed mode=dynamic-keys supplicant-identity=MikroTik

add authentication-types=wpa2-psk management-protection=allowed mode=\

dynamic-keys name=OPplus supplicant-identity=""

/ip pool

add name=default-dhcp ranges=192.168.**.10-192.168.**.254

add name=dhcp ranges=192.168.**.10-192.168.**.254

/ip dhcp-server

add address-pool=default-dhcp interface=bridge name=defconf

add address-pool=dhcp interface=ether2 name=dhcp1

/caps-man manager

set enabled=yes

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=\

cfg-2ghz name-format=prefix-identity name-prefix=2ghz

add action=create-dynamic-enabled hw-supported-modes=ac master-configuration=\

cfg-5ghz-ac name-format=prefix-identity name-prefix=5ghz-ac

add action=create-dynamic-enabled hw-supported-modes=an master-configuration=\

cfg-5ghz-an name-format=prefix-identity name-prefix=5ghz-an

/interface bridge filter

add action=drop chain=input dst-port=68 in-interface=!ether1 ip-protocol=udp \

mac-protocol=ip

/interface bridge port

add bridge=bridge comment=defconf interface=ether2

add bridge=bridge comment=defconf interface=ether3

add bridge=bridge comment=defconf interface=ether4

add bridge=bridge comment=defconf interface=ether5

add bridge=bridge comment=defconf interface=wlan1

add bridge=bridge comment=defconf interface=wlan2

add bridge=bridge hw=no interface=ether1

add bridge=bridge interface=*9

/interface list member

add interface=ether2 list=LAN

add interface=ether3 list=LAN

add interface=ether4 list=LAN

add interface=ether5 list=LAN

add interface=wlan2 list=LAN

add interface=wlan1 list=LAN

add interface=ether1 list=WAN

/interface wireless cap

set bridge=bridge interfaces=wlan2,wlan1

/ip address

add address=192.168.**.2/24 comment=defconf interface=bridge network=\

192.168.**.0

add address=192.168.**.2/24 interface=ether2 network=192.168.**.0

/ip dhcp-client

add interface=bridge

/ip dhcp-server network

add address=192.168.**.0/24 comment=defconf dns-server=192.168.**.1 gateway=\

192.168.**.1 netmask=24

add address=192.168.**.0/24 gateway=192.168.**.1 netmask=24

/ip dns

set allow-remote-requests=yes servers=192.168.**.1

/ip dns static

add address=192.168.**.2 comment=defconf name=router.lan

/ip firewall filter

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" \

connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" disabled=yes \

ipsec-policy=out,none out-interface-list=WAN

/ip route

add disabled=yes distance=1 gateway=192.168.**.1

# jan/02/1970 00:53:43 by RouterOS 6.49.11

# software id = WHXJ-NYSS

#

# model = RBD52G-5HacD2HnD

# serial number = HCQ088E****

/interface bridge

add admin-mac=18:FD:74:35:**:** auto-mac=no comment=defconf name=bridge

/interface wireless

set [ find default-name=wlan1 ] band=2ghz-b/g/n channel-width=20/40mhz-eC \

country=russia4 disabled=no distance=indoors frequency=2467 installation=\

indoor ssid=MTKx2 wireless-protocol=802.11

set [ find default-name=wlan2 ] band=5ghz-a/n/ac channel-width=20/40/80mhz-XXXX \

country=russia4 disabled=no distance=indoors frequency=auto installation=\

indoor mode=ap-bridge ssid=MTKc5 wireless-protocol=802.11

/caps-man security

add authentication-types=wpa-psk,wpa2-psk encryption=aes-ccm group-encryption=\

aes-ccm name=security

/caps-man configuration

add channel.band=2ghz-b/g/n channel.control-channel-width=20mhz \

channel.extension-channel=XX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-2ghz security=security ssid=MTKx2

add channel.band=5ghz-a/n/ac channel.control-channel-width=20mhz \

channel.extension-channel=XXXX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-5ghz-ac security=security ssid=MTKc5

add channel.band=5ghz-a/n channel.control-channel-width=20mhz \

channel.extension-channel=XX country=russia4 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

name=cfg-5ghz-an security=security ssid=MTKc5

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/interface wireless security-profiles

set [ find default=yes ] authentication-types=wpa2-psk management-protection=\

allowed mode=dynamic-keys supplicant-identity=MikroTik

add authentication-types=wpa2-psk management-protection=allowed mode=\

dynamic-keys name=OPplus supplicant-identity=""

/ip pool

add name=default-dhcp ranges=192.168.**.10-192.168.**.254

add name=dhcp ranges=192.168.**.10-192.168.**.254

/ip dhcp-server

add address-pool=default-dhcp interface=bridge name=defconf

add address-pool=dhcp interface=ether2 name=dhcp1

/caps-man manager

set enabled=yes

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=gn master-configuration=\

cfg-2ghz name-format=prefix-identity name-prefix=2ghz

add action=create-dynamic-enabled hw-supported-modes=ac master-configuration=\

cfg-5ghz-ac name-format=prefix-identity name-prefix=5ghz-ac

add action=create-dynamic-enabled hw-supported-modes=an master-configuration=\

cfg-5ghz-an name-format=prefix-identity name-prefix=5ghz-an

/interface bridge filter

add action=drop chain=input dst-port=68 in-interface=!ether1 ip-protocol=udp \

mac-protocol=ip

/interface bridge port

add bridge=bridge comment=defconf interface=ether2

add bridge=bridge comment=defconf interface=ether3

add bridge=bridge comment=defconf interface=ether4

add bridge=bridge comment=defconf interface=ether5

add bridge=bridge comment=defconf interface=wlan1

add bridge=bridge comment=defconf interface=wlan2

add bridge=bridge hw=no interface=ether1

add bridge=bridge interface=*9

/interface list member

add interface=ether2 list=LAN

add interface=ether3 list=LAN

add interface=ether4 list=LAN

add interface=ether5 list=LAN

add interface=wlan2 list=LAN

add interface=wlan1 list=LAN

add interface=ether1 list=WAN

/interface wireless cap

set bridge=bridge interfaces=wlan2,wlan1

/ip address

add address=192.168.**.2/24 comment=defconf interface=bridge network=\

192.168.**.0

add address=192.168.**.2/24 interface=ether2 network=192.168.**.0

/ip dhcp-client

add interface=bridge

/ip dhcp-server network

add address=192.168.**.0/24 comment=defconf dns-server=192.168.**.1 gateway=\

192.168.**.1 netmask=24

add address=192.168.**.0/24 gateway=192.168.**.1 netmask=24

/ip dns

set allow-remote-requests=yes servers=192.168.**.1

/ip dns static

add address=192.168.**.2 comment=defconf name=router.lan

/ip firewall filter

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" connection-state=\

invalid

add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" \

connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" disabled=yes \

ipsec-policy=out,none out-interface-list=WAN

/ip route

add disabled=yes distance=1 gateway=192.168.**.1