Akina писал(а): ↑23 июл 2018, 08:58

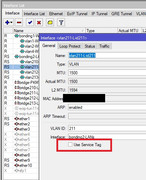

Нет. И, похоже, я понимаю причину. Она в том, что в текущей конфигурации нет той точки, где с VLAN удаляется тег. Как итог, к внутреннему "мосту" вилан также подключен как тегованный - само собой ни получения адреса, ни обмена трафиком через него нет.

В общем, похоже, без бриджа не обойтись... сейчас буду смотреть, как создать мост и как подключить к нему виланы нетегованным концом. Буду благодарен, если Вы мне подскажете, как это сделать, это сэкономит немного времени.

Вы усложняете задачу, я в своё время тоже сам с виланами + микротик = входил в ступор. На

самом деле, всё проще и надо просто понять сущность:

1. вилан = это обычный интерфейс, который может.

2. если Вы вилан повесили на 4й порт, всё, на 4й порт можно подавать тегированный трафик

с нужным id вилана, и микротик этот трафик на канальном уровне увидит.

3. есть вилан-интерфейс, есть трафик, хотим чтобы микротик уже как умное устройство было

внутри этого трафика, даём вилану айпишник и вуаля...всё..микротик уже там(в той IP-сети).

Явно растегировать/тегировать

для самого микротика не нужно, тут всё просто,

как свитч обычный понимает где у него какой порт привязан к какому вилану,

также и роутер понимает, где у него какая сеть доступна и на каком порту.

===>

Поэтому прочитайте выше что я написал, потом вызываем в меню Tools - утилиту

Torch,

в ней выбираем все крыжики, выбираем в ней порт4 и нажимает старт.

Если Вам приходит тегированный трафик на этот порт, в утилите почти в онлайн-режиме

Вы увидите и трафик(и), и номера вилана(ов).

Akina писал(а): ↑23 июл 2018, 08:58

Также буду благодарен, если Вы всё же ответите на вопрос относительно того, где именно и как именно выполняется разрешение/запрещение NAT-ить те или иные (под)сети.

а) Разрешаем НАТ

1. Идём в Firewall - AddressList, на этой закладке создаёте адрес-лист и туда прописываете сеть всю Вашу

2. Идём в Firewall - NAT, создаёте правило SRC-NAT, и при создания правила, во второй закладке "Advanced",

Вы выбираете напротив поля Src.Address List - созданный адрес-лист в первом пункте.

Тем самым Вы разрешили НАТ только списку, то есть только своей сети.

б) Запрещаем НАТ

Почти тоже самое, создаёте список "плохих" адресов (IP) локальных своих пользователей,

создаёте ещё одно правило нат, но в закладке "Action", Вы делаете значение - accept,

и конечно также в закладке "Advanced" в поле Src.Address List подставляете адрес-лист

с названием, который ассоциируется с запретом НАТа.

И это правило должно быть первым после НАТа разрешающего.

Итог:

1) то есть отдельному адресу или несколько запретили,

2) потом (остальных) всех (всю сеть) пустили.

Давайте решайте уже задачу, она очень простая, старайтесь подходить инженерно,

анализировать, проверять, что видно/не видно. А запреты, тюнинг = это потом и с опытом.