подключил в ether1 кабель от провайдера, установил pppoe соединение, все работает отлично. НО...

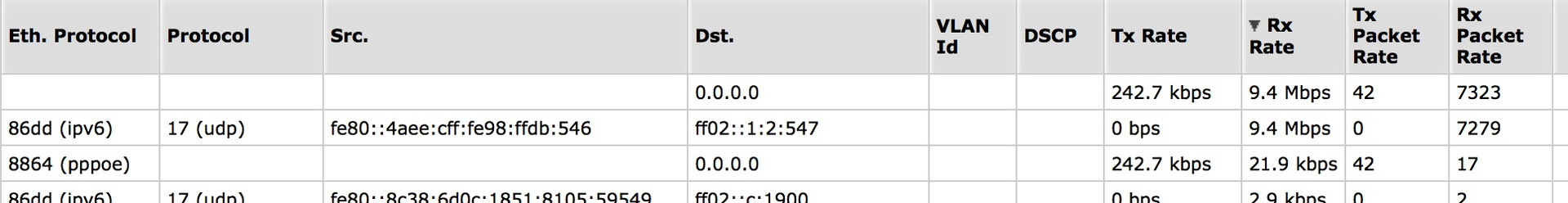

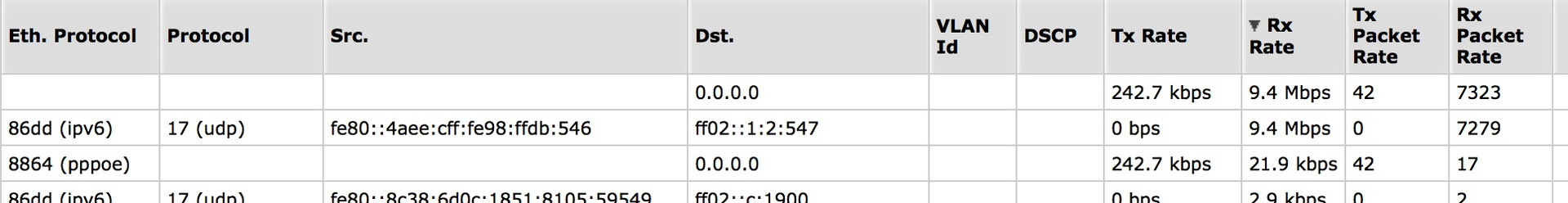

на ether1 валит входящий трафик 9-10 мегабит постоянно заблокировать не получается... torch по порту дает вот это:

ipv6 отключен пакетом изначально ..

alexei1977 писал(а):Попробуй в DNS галку убрать Allow Remote Requests

podarok66 писал(а):Гляньте в Connections, может там флуд-ДНС на 53 порту. Тогда просто прикрыть 53 порт на input по udp и по tcp будет вполне достаточно.

Vlad-2 писал(а):Как варинты ещё:

1) у свитчей ZyXel иногда бывают запросы идут(проскакивают) в виде IPv6, поэтому если Ваш

пров их использует, то такое может быть.

2) у мелких провайдеров когда используется Dual Access (режим и Интернета и Локальной сети по одному проводу),

в таком режиме физический порт WAN - это огромная большая сеть. Там может летать всё что угодно. Обычно

в такой сети напрямую линкуют Винду и геймеры играют, так что бродкаст/мультикаст может быть ещё.

Поэтому всё же зайдите на микротик через Винбокс, и более детально Torch про-анализируйте канал.

И лучше сделать как с поднятым интерфейсом рррое, так и без него.

Так же и с локальной сетью, с ней и без неё.

Может "вирусню" подхватили?

P.S.

Даже если у Вас была атака на ДНС (53-й порт), и даже "спрятав" порт, атаки ещё будут продолжатся какое-то время,

и возможно, что нагрузка и спадёт через какое то время (пару часов, сутки-другие).

Vlad-2 писал(а):Если нагрузка на роутер максимальна (CPU в "полке") значит надо трафик "убивать".

Попробуйте правила делать уже не в закладке Filter Rules, а поиграться и сделать резку во вкладке Raw.

Обычно когда правила работают, нагрузка уменьшается.

Ну и также пробуйте уже поймать пакеты и заглянуть анализатором что в этих пакетах, мож станет понятно

кто и как их генерирует?

Если уверены что у Вас по защите дыр нету, порты прикрыты/закрыты, то надо звонить провайдеру,

в ТехПоддержку, может проверять они у себя, вдруг у них глюк, бродкастовый шторм пошёл/идёт по их сети?

teredo

teredo