Добрый день.

Столкнулся с ситуацией, не понимаю что происходит.

Есть CCR1009, на нём бридж, на бридже VRRP, на VRRP куча VLAN. Роутер работает только с внутренними сетями, гоняет трафик между вланами. Никаких правил нет - не успели сделать. От роутера идет пачка свичей разных вендеров. Второго члена VRRP нет, пока не успели подключить.

Проблема:

Есть влан с серверами, несколько вланов с клиентами. На сервере стоит ключ для 1с, никаких настроек нет (все по умолчанию). У клиентов с 1с в настройках раньше руками прописывали адрес сервера с ключом. Всё хорошо, всё работает. Без прописывания адреса - не работало.

Недавно случайно узнал что клиенты могут обращаться к ключу 1с без всяких настроек. Т.е. на клиента (в отдельной от сервере подсети) ставим 1с, ничего не прописываем и клиент спокойно через бродкаст получает ключ. Проверили на нескольких машинах в разных подсетях. Т.е. каким-то образом бродкаст проходит через роутер. Грешим на обновление ROS 7.9.1. Дальше обновиться пока возможности нет, но попробуем.

Подскажите пожалуйста как такое может быть? На бридже роутера ARP=enable (просто enable). Может где-то в настройках есть запрет на прохождение бродкаста? А то вся идея разделить сети на подсети потеряла смысл....Плюс опасение за роутеры, которые отвечают за Интернет. Если проблема в 7.9.1 то возможно бродкасты и там гуляют....

Broadcast проходит через роутер.

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Броадкаст между двумя разными VLAN'ами?

Ну я бы в первую очередь проверил, что у вас реально VLAN'ы корректно разделены.

И желательно VRRP из уравнения тоже исключить.

Ну я бы в первую очередь проверил, что у вас реально VLAN'ы корректно разделены.

И желательно VRRP из уравнения тоже исключить.

Telegram: @thexvo

-

MikhailO

- Сообщения: 18

- Зарегистрирован: 16 апр 2019, 10:26

А как можно некорректно разделить ВЛАН?

IP адреса у устройств из разных подсетей (типа 192.168.10.0/24 192.168.15.0/24 и 192.168.12.0/24), клиентские машины воткнуты в разные коммутаторы, на портах назначены разные вланы untag. Вроде до этого с разделением проблем не было...Часть машин на ВиФи, ВЛАНЫ им назначает радиус в зависимости от группы..

Попробовали ради интереса поднять новый сервер лицензирования без изменение дефолтных настроек и запустили hasp monitor на новом клиенте (настройки тоже дефолт). Даже 1с ставить на нём не стали. Всё прекрасно работает, т.е. не должно работать - а работает. До перехода на ROS7 такого не было, приходилось у клиентов сервер в настройках прописывать....Попробую по возможности роутер до последней версии обновить - отпишусь...Вот даже не могу обновить, потому что сеть работает 24*7, а второго роутера нет....

VRRP тоже исключить не могу, ради него все затевалось. Типа две серверные, в каждой по роутеру, отвечающему за вланы и по набору серверов. Умерла серверная (или роутер) - переехали на другую....Можно ли решить задачу без VRRP? Типа если перестал пинговаться - то включаем порт на втором роутере? Запинговался первый - отключаем второй?

Кстати вопрос - имеет ли смысл менять CCR1009-7G-1C-1S+ на коммутатор CRS326-24G-2S+ для маршрутизации вланов и создания запрещающих правил? Или проблем будет больше? Сеть гигабит в основном, пока производительности хватает.

IP адреса у устройств из разных подсетей (типа 192.168.10.0/24 192.168.15.0/24 и 192.168.12.0/24), клиентские машины воткнуты в разные коммутаторы, на портах назначены разные вланы untag. Вроде до этого с разделением проблем не было...Часть машин на ВиФи, ВЛАНЫ им назначает радиус в зависимости от группы..

Попробовали ради интереса поднять новый сервер лицензирования без изменение дефолтных настроек и запустили hasp monitor на новом клиенте (настройки тоже дефолт). Даже 1с ставить на нём не стали. Всё прекрасно работает, т.е. не должно работать - а работает. До перехода на ROS7 такого не было, приходилось у клиентов сервер в настройках прописывать....Попробую по возможности роутер до последней версии обновить - отпишусь...Вот даже не могу обновить, потому что сеть работает 24*7, а второго роутера нет....

VRRP тоже исключить не могу, ради него все затевалось. Типа две серверные, в каждой по роутеру, отвечающему за вланы и по набору серверов. Умерла серверная (или роутер) - переехали на другую....Можно ли решить задачу без VRRP? Типа если перестал пинговаться - то включаем порт на втором роутере? Запинговался первый - отключаем второй?

Кстати вопрос - имеет ли смысл менять CCR1009-7G-1C-1S+ на коммутатор CRS326-24G-2S+ для маршрутизации вланов и создания запрещающих правил? Или проблем будет больше? Сеть гигабит в основном, пока производительности хватает.

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Исключить VRRP для локализации проблемы, а не вообще.

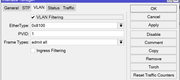

Имею ввиду на самом роутере как vlan filtering на бридже настроен?

Имею ввиду на самом роутере как vlan filtering на бридже настроен?

Telegram: @thexvo

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

А остальное?

Кусок конфига со всей секцией /bridge покажите.

Ну и все что касается vrrp тоже.

Кусок конфига со всей секцией /bridge покажите.

Ну и все что касается vrrp тоже.

Telegram: @thexvo

-

Illinory

- Сообщения: 102

- Зарегистрирован: 23 окт 2019, 15:08

А вы точно уверены в диагностике своей проблемы?

Т.е. засниффили трафик с клиента или сервера и увидели как это происходит?

1С любит с IPv6 поиграться в дефолте, например.

Т.е. засниффили трафик с клиента или сервера и увидели как это происходит?

1С любит с IPv6 поиграться в дефолте, например.

-

MikhailO

- Сообщения: 18

- Зарегистрирован: 16 апр 2019, 10:26

Подняли тест на коммутаторе вмсето роутера. ВРРП нет. 1с нет. Есть только хасп сервер в одной подсети и хасп монитор в другой. Без всяких настроек, без указания сервера с ключом клиент (хасп монитор) видит и сервер и ключ. Обновили ROS до последней версии. Результат тот же.

Снифером пока у себя проверил - вижу трафик из других подсетей.

Код: Выделить всё

/interface bridge

add admin-mac=2C:C8:1B:3E:57:CB auto-mac=no comment=defconf igmp-snooping=yes \

igmp-version=3 mld-version=2 multicast-router=disabled name=bridge \

priority=0xF000 transmit-hold-count=2 vlan-filtering=yes

/interface bridge port

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether1 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether2 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether3 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether4 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether5 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether6 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether7 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether8 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes frame-types=\

admit-only-untagged-and-priority-tagged ingress-filtering=no interface=\

ether9 internal-path-cost=12000000 path-cost=12000000 pvid=33

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether10 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether11 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether12 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether13 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether14 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether15 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether16 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether17 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether18 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether19 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether20 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether21 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether22 internal-path-cost=12000000 path-cost=12000000

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether23 internal-path-cost=12000000 path-cost=12000000 pvid=16

add bpdu-guard=yes bridge=bridge comment=defconf edge=yes ingress-filtering=no \

interface=ether24 internal-path-cost=12000000 path-cost=12000000

add bridge=bridge comment=defconf ingress-filtering=no interface=sfp-sfpplus1

add bridge=bridge comment=defconf ingress-filtering=no interface=sfp-sfpplus2

/interface bridge vlan

add bridge=bridge tagged=sfp-sfpplus1,sfp-sfpplus2 vlan-ids=2-3

add bridge=bridge tagged=bridge,sfp-sfpplus1,sfp-sfpplus2 vlan-ids=4

add bridge=bridge tagged=sfp-sfpplus1,sfp-sfpplus2,ether1,ether2 vlan-ids=5-15

add bridge=bridge tagged=sfp-sfpplus1,sfp-sfpplus2,ether24 untagged=ether23 \

vlan-ids=16

add bridge=bridge tagged=bridge,sfp-sfpplus2,ether1,ether2,sfp-sfpplus1 \

vlan-ids=32

add bridge=bridge tagged=bridge,sfp-sfpplus1,sfp-sfpplus2,ether1,ether2 \

untagged=ether9 vlan-ids=33

add bridge=bridge tagged=sfp-sfpplus1,sfp-sfpplus2 vlan-ids=34-50

add bridge=bridge tagged=bridge,sfp-sfpplus2,sfp-sfpplus1 vlan-ids=17

add bridge=bridge tagged=sfp-sfpplus1,sfp-sfpplus2,ether1,ether2 vlan-ids=18-31

[admin@VES-r01-sw04-gtw] /interface/bridge>

-

xvo

- Сообщения: 4230

- Зарегистрирован: 25 фев 2018, 22:41

- Откуда: Москва

Наоборот downgrade сделать?

Telegram: @thexvo

-

MikhailO

- Сообщения: 18

- Зарегистрирован: 16 апр 2019, 10:26

Да, была такая мысль, но не получается момент уделить. Пока дошли до того что проблема проявляется не на каждом свиче. Т.е. есил сервера воткнуты в определенные свичи (именно микротик) то проблема есть. Продолжаем смотреть дальше....